煤矿采煤工作面环境复杂多变,空间内采煤设备及其相关电气设备聚集,且空气高温潮湿,粉尘大,是煤矿灾害危险系数最高的场所,不适宜人员作业. CMFM-WSN (coal mining face monitoring with wireless sensor networks) 技术的发展为采煤工作面的检测和控制提供了技术支持. WSN是一种低功耗能量受限的网络,其网络自组织性特点,且具有一定的抗毁性,因此,能量高效,系统稳定可靠并适应环境变化的CMFM-WSN协议是井下采煤工作面WSN应用的研究重点[1].分簇协议是目前应用最广,适用性强,自组织性管理较好的协议.文献[2-3]对无线传感器网络分簇路由协议作了总结,最典型的WSN分簇算法LEACH[4]是最早提出应用于WSN网络拓扑的聚类控制算法,此后演变出ALEACH[5]、LEACH-FL[6]、W-LEACH [7]、LEACH-SWDN[8]等相关同族分簇协议.在WSN聚类算法中,研究者大多将研究点集中在分簇规则和分簇拓扑下的路由协议.分簇算法主要从簇首的选举策略和成簇规则方面考虑,而在簇首选举和成簇过程中,研究者常将一些参数作为选举簇首的依据,如节点剩余能量、节点到汇聚节点的距离及邻节点度等,由此形成尺寸大小、均匀度不等簇类,如均匀成簇PEGASIS[9]和非均匀成簇EC[10].在簇间路由方面,分为簇间单跳LEACH或者多跳通信LEACH-IACA[11]两类,在大规模部署区域内,人们常选择簇间多跳通信,这样有利于节约能耗和最大吞吐量,而较小区域内 (即无线传感器节点通信范围可达的情况下) 选择簇间单跳通信.采煤工作面的空间距离决定簇间满足单跳通信方式,单跳通信也有利于降低数据传输延迟.相关研究表明,采煤工作面空间的变化,电器化设备运转,设备及操作人员的移动等对CMFM-WSN影响极大,突出表现为电磁波传输波动剧烈,噪声干扰强,阴影衰落、链路中断等,物理层数据参数 (如RSSI、SNR) 的改变对网络层和数据链路层也有一定的影响.面对信道衰落环境下如何设计成簇算法,文献[12]利用网络各层松解术将物理层的信道衰落信息反馈给网络层,并指导其网络拓扑的控制规则,其根据节点之间的通信衰减梯度建立关键节点,以此作为簇首选举的标准,然而其数据交互较多,每个节点计算开销较大,无形中浪费较多能量.

本文在传统LEACH算法的基础上,针对环境变化对网络、MAC层和PHY层的影响,提出一种基于跨层设计的成簇算法LEACH-CL (low energy adaptive clustering hierarchy base on cross layer),并通过功率补偿的方法对其进行抗信道衰落功率控制,使其能够适应采煤工作面的信道衰落特征,节约能量消耗,提高网络数据传输能力.

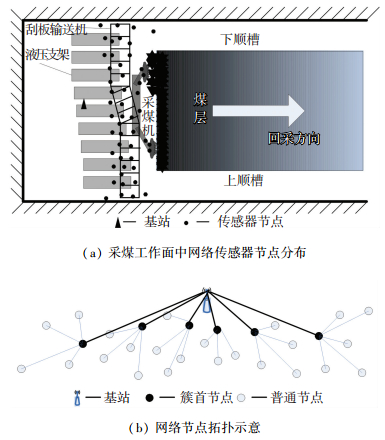

1 网络模型及信道衰落特征 1.1 网络模型本文以采煤工作面为网络应用场景,在智慧矿山无人开采的背景下,对井下采煤工作面实施无线传感器网络的监测.采煤工作面主要有3种工作设备组成:采煤机、刮板输送机、液压支架.随着采煤机对煤层开采不断推进,刮板输送机与液压支架也要朝着采煤机推进的方向跟进[13].如图 1(a)所示,传感器节点部署于巷道壁、液压支架、刮板输送机和采煤机等.由于煤矿井下不同区域地理地质及空间结构有所不同,如:交通运输巷类似窄长的带状空间结构,其网络拓扑更适宜一种链状结构,簇间采用多跳传输;采空区类似圆形或矩形空间结构,可根据实际情况采用平面或分层的网络拓扑结构.本文根据实际情况,将采煤工作面下的网络拓扑设置为两层结构,上层为由簇首组成的骨干网,主要用于数据的中继传输,下层 (底层) 为各簇首的成员节点用于现场数据的采集与控制.从源节点到目的节点最多两跳,这也满足传感节点在采煤工作面区域内的传输要求. 图 1(b)为网络拓扑结构示意.

|

图 1 节点在采煤工作面的网络分布和模型 Figure 1 Distribution model of sensor nodes in coal mining face |

假设节点分布于长为X、宽为Y的矩形采煤工作面区域内,且系统具有如下性质:1) 网内节点在初次部署后固定不变,当固定在移动设备上时,可随设备移动;2) 基站位于区域的中心位置,与井下以太环网相连,且其能量不受限制,具有很强的计算、存储能力;3) 所有传感器节点功率可调,可以直接与基站通信;4) 传感器节点类型同构,能量受限,且初始能量相同;5) 网络具有自组织性,部署后网络不需要人为维护;6) 网络节点位置信息可知.

1.2 环境因素对信道衰落的影响不同于地面上无线信号传输,煤矿井下无线信号受三方面影响:1) 传输媒介即空气质量 (主要影响因素为温度、湿度、粉尘和烟雾等);2) 空间结构 (影响因素为巷道尺寸、巷道壁粗糙度和倾斜度);3) 移动的障碍物[14](影响因素为周围电气设备噪声、移动的人员和设备).文献[15]阐述了煤巷壁、障碍物对电磁波的影响,采煤工作面的信号衰落模型由路径损耗和附加损耗组成,采煤工作面无线信道传输模型为

| $ \begin{array}{l} {L_{{\rm{loss}}}} = {L_0} + {L_{{\rm{rc}}}} + {L_{{\rm{tc}}}} + {L_{\rm{h}}} + {L_{\rm{s}}} = 56.13 + 20\lg d + \\ \;\;\;\;\;\;\;\;\;20\lg f + 5 \times {10^{ - 3}}{d^2} + 9 \times {10^{ - 3}}d + \\ \;\;\;\;\;\;\;\;4.343{\pi ^2}{h^2}\left( {{a^{ - 4}} + {b^{ - 4}}} \right)c{f^{ - 1}}d + \\ \;\;\;\;\;\;\;\;4.343{\pi ^2}{\theta ^2}df{c^{ - 1}} + 10\lg \left( {{P_{\rm{m}}}n_1^2/d_{{\rm{sm}}}^2} \right) + {Y_{\rm{c}}}. \end{array} $ | (1) |

式中:L0为自由空间下路径损耗;Lrc为巷道壁粗糙引起的衰减损耗;Ltc为巷道壁倾斜引起的衰减损耗;Lh为“三机”金属导体结构对电磁波干扰带来的衰减损耗;Ls为“三机”设备的机械噪声对无线信号信噪比的影响.

综上所述,Lloss∝(d, θ2, h2, a-4, b-4, n1-2),在实际的现场环境中当传输距离固定不变时,随着开采的不断进行,CMFM-WSN系统通信损耗受θ、h、a、b、n1直接影响,而a和n1变化较为突出 (n1为采煤机电机的转速,a为采面宽度,a随着开采的推进不断变大),此外还受到移动障碍物带来的阴影衰落.众多变化的因素使得CMFM-WSN系统信道时变特性极强.所以,不同时间段同一位固定距离内,一对通信节点的信道特征也有所差异,这对网络数据传输的功率调控提出了要求,同时网络拓扑变化也应适应这一变化以保障网络的健壮性.

采煤工作面的信道模型可以总结为路径损耗模型和阴影衰减模型的叠加,对数模型下的信号传输损耗[16]表示为

| $ {P_1}\left( d \right) = {P_{{{\text{L}}_0}}} + 10\alpha \lg \left( {\frac{d}{{{d_0}}}} \right) - {X_\sigma }. $ | (2) |

式中:Xσ为高斯随机变量; Xσ~N(0, σ2); α为路径损耗指数, α=2~6; σ=1~8 dB

一般对数正态分布模型下接收功率为

| $ {P_{\text{r}}}\left( d \right) = {P_{\text{t}}} - {P_{{{\text{L}}_0}}} - 10\alpha \lg \left( {\frac{d}{{{d_0}}}} \right) + {X_\sigma }. $ | (3) |

接收功率Pr决定了信噪比SNR,而SNR对BER有一定的影响,实际上SNR和BER与链路质量密切相关.这种情况下,链接的概率LP (link probability) 可被定义为变量plp(Pr≥Pth),根据文献[17]模型可知

| $ \begin{array}{l} {p_{{\text{lp}}}}\left( {{P_{\text{r}}} \geqslant {P_{{\text{th}}}}} \right) = {p_{{\text{lp}}}}\left( { - 10\alpha \lg \left( {\frac{d}{{{d_{{\text{th}}}}}}} \right) + {X_\sigma } \geqslant 0} \right) = \hfill \\ \;\;\;\;\;\frac{1}{{\sqrt {2\pi } \sigma }}\int_{10\alpha \lg \left( {\frac{d}{{{d_{{\text{th}}}}}}} \right)}^\infty {{{\text{e}}^{ - \frac{{{x^2}}}{{2{\sigma ^2}}}}}{\text{d}}x} = {\text{Q}}\left( {10\frac{\alpha }{\sigma }\lg \left( {\frac{d}{{{d_{{\text{th}}}}}}} \right)} \right) = \hfill \\ \;\;\;\;\;\frac{1}{2}{\text{erfc}}\left( {\frac{1}{{\sqrt 2 }}10\frac{\alpha }{\sigma }\lg \left( {\frac{d}{{{d_{{\text{th}}}}}}} \right)} \right) = \hfill \\ \;\;\;\;\;\frac{1}{2}\left( {1 - {\text{erf}}\left( {\frac{{10}}{{\sqrt 2 \xi }}{{\log }_{10}}\left( {\frac{d}{{{d_{{\text{th}}}}}}} \right)} \right)} \right). \hfill \\ \end{array} $ | (4) |

其中ξ=σ/α,ξ值越大说明信道变化强度越大.

2 跨层成簇协议针对信道衰落明显的应用环境,本文对簇首的选举作了几个方面的改进:1) 为保持网络簇首选举的最佳簇首数,考虑随着部分节点的能量耗尽,网络中真正参与数据传输的的节点数也在不断变化,其原来固定不变的最优簇首数K也应该随之改变,K=[k1, k2, k3, …, kr],kr=c%·Nactive. 2) 为保持最佳簇首数,对用于选举簇首时与阈值比较的随机生成数作了改进,由原来固定变化在[0, 1],修正为一个自适应变化的滑动窗口. 3) 对原来的阈值改进,一是将原阈值中部署节点总数N替换成存活的节点数量Nactive,这也是为了更好地保证每轮生成的簇首数遵循最优化,二是增加节点剩余能量比值因子和信道效率比值因子). 4) 在普通节点选择自己的簇集加入时,考虑其将数据传送到基站的最终通信损耗,而不是紧考虑距离和能量因素.因为在信道衰落的环境中,相同的距离节点成功传输等量数据消耗的能量有可能不同,这主要是受到信道衰落环境的影响.分簇路由协议在时间轴上主要分成簇的建立阶段和稳定传输阶段,如图 2所示.

|

图 2 分簇协议3个阶段的时间轴示意 Figure 2 Time axis showing the three phases of clustering protocol |

TCF为簇的形成阶段即为簇首的选举和簇集的形成过程、TIC为簇内通信阶段, 各簇集中的簇首根据加入的节点数目创建TDMA调度,簇集内的成员节点按照簇首创建的TDMA时隙向簇首传输数据、TTS簇首将收集来的数据向基站或者汇聚节点传输数据阶段、本文参照LEACH中的采用轮循方式通信,一轮通信时间Tr=TCF+TIC+TTS,通常把TCF建立阶段,TIC+TTS为稳定数据传输阶段.

2.1 簇首选举策略定义1 剩余能量比值Ei_curr/Er_max,其中Ei_curr为节点i的剩余能量值,Er_max为参与本轮竞选簇首节点中能量最大的节点能量值.

定义2 信道效率比值Mi_curr/Mr_max,其中Mi_curr为节点i当前信道效率值,Mr_max为参与本轮竞选簇首节点中信道效率值最高值,

| $ {M_{{\text{i_curr}}}} = \left( {1 - \frac{{{L_{{\text{i_loss}}}}}}{{{P_{\text{T}}} - {P_{{\text{fs}}}}}}} \right) \cdot \frac{{{C_{\max }} - {C_{{\text{i_r}}}}}}{{{C_{\max }}}}, $ | (5) |

式中:Pfs为自由空间模型下理论上接收功率,

为了节省能量消耗,所有节点在本轮数据传输结束后会进入一个短暂的休眠状态,在下一轮开始时调整为激活状态.每轮传输由Sink节点统一触发开始,初始化分为3个步骤:1) 网络初始化阶段,由基站控制,通过Beacon帧定期向网内节点发送一个notice广播消息,唤醒处于休眠状态的节点及终止还在传输状态的节点,其未传完的数据将在新一轮中继续传输;2) 网内所被唤醒的节点和未传完数据 (即将参与新一轮传输的节点),根据其接受的Beacon帧中发射功率PT与自身测得的RSSI值计算出通信损耗Li_loss,所有参与下一轮传输的节点向基站发送Probe request探测帧,通过跨层调度同时携带节点自身能量信息Ei_curr、MAC维护的变量Crequest及计算所得的Li_loss3个参数一并发于基站;3) 基站收到Probe request探测帧后,计算Mr_max、Mr_aver(当前轮中所有节点信道效率的平均值)、Er_max和Er_aver(当前轮中所有节点的能量平均值),通过跨层调度以Probe response响应帧形式,回复给相应节点.

初始化中采用跨层数据报告形式,将同时物理层的能量信息、RSSI值和MAC层帧重传数通过帧进行交互,同时报告给网络层,具体如图 3所示.

|

图 3 跨层共享信息结构示意 Figure 3 Sketch map of information sharing via cross-layer |

网内节点收到Probe response响应帧后,随机生成一个随机数

| $ \begin{array}{l} \;\;\;\;\;{T_{\text{i}}}\left( t \right) = \hfill \\ \left\{ \begin{array}{l} 0,\;\;\;\;{G_{\text{i}}}\left( t \right) = 0; \hfill \\ {{T'}_{\rm{n}}}\left( t \right) \cdot \left[ {\beta \frac{{{E_{{\rm{i\_curr}}}}}}{{{E_{{\rm{r\_}}\max }}}} + \left( {1 - \beta } \right)\frac{{{M_{{\rm{i\_curr}}}}}}{{{M_{{\rm{r\_}}\max }}}}} \right],{G_{\rm{i}}}\left( t \right) = 1,r < R; \hfill \\ 1,\;\;\;\;\;{G_{\text{i}}}\left( t \right) = 1,r = R. \hfill \\ \end{array} \right. \hfill \\ \end{array} $ |

其中

未当选的簇首的节点即为普通节点,普通节点根据簇首节点发布的当选簇首的公告,来计算其与簇首的之间距离上的通信损耗值,再比较其将数据完整传到基站的总损耗Li-all,Li-all=Li-CH+LCH-S,Li-CH为普通节点与其候选簇首的通信功率损耗,LCH-S为候选簇首到基站的通信损耗,通过比较选择Li-all最小的簇首为其最终簇首,并加入该簇首组建的簇集,至此网络中簇结构的网络拓扑形成.

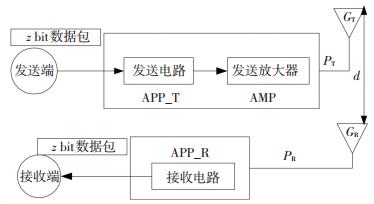

3 信道能量消耗模型及功率控制 3.1 信道能耗模型能耗高效的分簇算法与信道能量损耗模型密切相关,信道能量损耗模型如图 4所示.发送数据时能量消耗的大小取决发送数据量的多少和发送功率的大小,所以发送zbit数据量时能量消耗为

|

图 4 传输系统框图 Figure 4 Transmission system block diagram |

功率应该根据信道的变化和节点对信噪比的要求而选择不同,分簇协议本身将节点划分成两个不同等级,成员节点和簇首节点.相对成员节点,簇首在数据通信中担当的角色更为重要.簇首节点的功率应该在空间复用度和正确接收概率之间进行折中,功率过大虽然保证了空间覆盖度,但也浪费一定能耗,同时也干扰其它簇集通信,功率过小使得报文达不到QoS正确接收率的要求,进而报文重发,浪费带宽资源和能量.本节描述了LEACH-CL协议下的各个阶段节点传输功率机制,无线信道的波动下对传输功率的要求.通常可以通过测量获得接受节点的接受功率值,传输损耗分贝数为PL=PT-PR,PT、PR分别为发射功率和接收功率,PR也可根据节点元器件物理层的RSSI值求得.实际中采用不同的通信设备及应用场景时,所获得的通信传输损耗值也不尽相同.通过建模分析,PL从逻辑上主要取决于链路间距离、天线增益及场景中的附加损耗.本文假设信道特征符合高斯正态分布特性,所有通信损耗如式 (2) 所示,损耗真值VPL(d) 与分贝值之间转换关系为10log10VPL=PL.

定义3 有效传输范围 (transmission range).在其传输范围内满足QoS条件下的数据有效传输,其最小传输功率为PRmin(即上文中的接收功率门限值Pth).

定义4 节点的载波侦听范围 (carrier sensing range).处在载波侦听范围内的节点能够监听到节点正在通信,但不一定满足QoS条件下的数据传输需求,其最小传输功率为PSmin,通常PRmin/PSmin > 1.

当节点的的接收功率PR < PSmin时,节点无法侦听到数据包传输,更无法进行数据传输;当PSmin < PR < PRmin时,节点可以监听到有数据传输,但是它无法计算出路径损耗,所以其发送节点的信息无法读取;当PR > PRmin时,节点可以争取读取发送端传递的数据,并计算出链路间的路径损耗.

QoS条件一般设定为pep=10-2,即数据包传输错误率不高于0.01,则有

| $ {p_{{\text{ep}}}} = \sum\limits_{i = t + 1}^z {\left( {\begin{array}{*{20}{c}} z \\ i \end{array}} \right)p_{{\text{eb}}}^i{{\left( {1 - {p_{{\text{eb}}}}} \right)}^{z - i}}} . $ | (6) |

式中z为数据包长度,peb为比特误差率,设定信号采用BPSK调试方式,则

节点在不同的阶段发射功率控制机制,在网络初始时基站发起新一轮数据传输时的启动信息数据包使用其最大的发射功率,以满足网内各个节点都能够有收到信息, 即

| $ {P_{{\text{Tmax}}}}\left( {{D_{\max }}} \right) = {P_{{\text{Rmin}}}} \cdot {V_{{\text{PL}}}} \cdot {F_{\text{L}}}. $ | (7) |

式中Dmax为距离基站最远的节点与基站之间的距离,FL为信号衰落储备,引入FL主要是用来在信道变化时对抗正态分布下的信道衰落.

| $ {F_{\text{L}}} = \sqrt 2 \delta /{\text{erfc}}\left( {2{p_{{\text{out}}}}} \right) = \frac{{2\sqrt 2 \delta }}{{\sqrt \pi }}\int_{2{p_{{\text{out}}}}}^\infty {{{\text{e}}^{ - {t^2}}}{\text{d}}t} . $ | (8) |

其中pout取决于当前链路的信噪比及其信道衰落分布特征[22],在网络初始化阶段pout=pout_start.在成簇阶段,簇首向周围广播当选为簇首时发射功率为PBr=PRmin·VPL·FL,其中pout=pout_br.在TCF阶段接收网络初始化数据包和簇首广播信息数据包的功率,PRCF=PRmin+10log10FL-Xσ.在每一轮通信中我们采用同一通信频段,根据节点部署的区域及其部署密度来看,簇首与其成员节点间的距离相比较簇首与基站间的距离要小得多,故而簇首与其成员节点多为可视距通信,其通信损耗变化不大.这里在TIC阶段簇内成员节点向簇首发送数据时的发送功率设定为PTIC=PRmin·VPL.

在TTS阶段,所有与基站直接通信的簇首节点 (包括没有加入簇集而直接与基站通信的节点),如果成功计算出路径损耗真值,则其发射功率可由公式PT_TS=PRmin·VPL计算出,否则其发送功率设定为式 (7),其中pout=pout_ts.

4 性能分析 4.1 消息复杂度LEACH-CL协议消息复杂度为O(N).网络初始阶段一个Beacon广播消息,Nactive个Probe request探测包,Nactive个Probe response响应包.成簇阶段,簇首生成率为c%,所以共有c%·Nactive个簇首向周围节点广播c%·Nactive条消息,而有 (1-c%)·Nactive个非簇首节点广播申请加入簇集消息,由于采用簇间单跳通信方式,各个簇首直接与基站进行数据传输,所以网络中总的消息开销为

| $ \begin{array}{l} 1 + 2{N_{{\text{active}}}} + c\% \cdot {N_{{\text{active}}}} + \left( {1 - c\% } \right) \cdot {N_{{\text{active}}}} + 1 = \hfill \\ \;\;\;\;\;2 + 3{N_{{\text{active}}}}. \hfill \\ \end{array} $ |

所以LEACH-CL算法消息复杂度为O(N).证毕.

4.2 每轮簇首生成数定理1 每轮产生的簇首数为最佳簇首数kr,kr=c%·Nactive.

证明 根据簇首选举策略,每一轮生成簇首的期望值为

| $ \begin{array}{*{20}{c}} {{p_i} = \frac{{{T_i}\left( t \right) - 0}}{{{W_{\text{r}}} - 0}} = \frac{{{T_n}\left( t \right) \cdot \left[ {\beta \frac{{{E_{{\text{i_curr}}}}}}{{{E_{{\text{r_max}}}}}} + \left( {1 - \beta } \right)\frac{{{M_{{\text{i_curr}}}}}}{{{M_{{\text{r_max}}}}}}} \right] - 0}}{{\beta \frac{{{E_{{\text{r_aver}}}}}}{{{E_{{\text{r_max}}}}}} + \left( {1 - \beta } \right)\frac{{{M_{{\text{r_aver}}}}}}{{{M_{{\text{r_max}}}}}} - 0}} = } \\ {{{T'}_n}\left( t \right) \cdot \frac{{\beta {E_{{\text{i_curr}}}} \cdot {M_{{\text{r_max}}}} + \left( {1 - \beta } \right){M_{{\text{i_curr}}}} \cdot {E_{{\text{r_max}}}}}}{{\beta {E_{{\text{r_aver}}}} \cdot {M_{{\text{r_max}}}} + \left( {1 - \beta } \right){M_{{\text{r_aver}}}} \cdot {E_{{\text{r_max}}}}}}.} \end{array} $ | (9) |

令

| $ {H_i} = \frac{{\beta {E_{{\text{i_curr}}}} \cdot {M_{{\text{r_max}}}} + \left( {1 - \beta } \right){M_{{\text{i_curr}}}} \cdot {E_{{\text{r_max}}}}}}{{\beta {E_{{\text{r_aver}}}} \cdot {M_{{\text{r_max}}}} + \left( {1 - \beta } \right){M_{{\text{r_aver}}}} \cdot {E_{{\text{r_max}}}}}}, $ | (10) |

| $ E\left( {{N_{{\text{CH}}}}} \right) = \sum\limits_{i = 0}^n {{p_i} \cdot {G_i}\left( t \right)} = \frac{{{k_r}\sum\nolimits_{i = 0}^n {\left( {{H_i} \cdot {G_i}\left( t \right)} \right)} }}{{{N_{{\text{active}}}} - {k_r}\left( {r{\rm{mod}} \left\lfloor {{N_{{\text{active}}}}/{k_r}} \right\rfloor } \right.}}. $ | (11) |

1) 当

| $ E\left( {{N_{{\text{CH}}}}} \right) = \frac{{{k_{\text{r}}}\sum\nolimits_{i = 0}^n {\left( {{H_i} \cdot {G_i}\left( t \right)} \right)} }}{{{N_{{\text{active}}}} - {k_r}\left( {r{\rm{mod}} \left\lfloor {{N_{{\text{active}}}}/{k_r}} \right\rfloor } \right.}} = \frac{{{k_{\text{r}}} \cdot {N_{{\text{active}}}}}}{{{N_{{\text{active}}}}}} = {k_{\text{r}}}. $ | (12) |

2) 当

| $ E\left( {{N_{{\text{CH}}}}} \right) = \frac{{{k_{\text{r}}} \cdot \left( {{N_{{\text{active}}}} - {k_{\text{r}}}} \right)}}{{{N_{{\text{active}}}} - {k_{\text{r}}}}} = {k_{\text{r}}}. $ | (13) |

3) 当

| $ E\left( {{N_{{\text{CH}}}}} \right) = \frac{{{k_{\text{r}}} \cdot \left( {{N_{{\text{active}}}} - m \cdot {k_{\text{r}}}} \right)}}{{{N_{{\text{active}}}} - m \cdot {k_{\text{r}}}}} = {k_{\text{r}}}. $ | (14) |

所以在本文的算法中,每一轮产生的簇首数期望值为kr.

5 实验仿真与结果分析为了验证LEACH-CL算法的性能,本文在NS2平台上进行仿真实验,并对它们的性能与同类算法比较,采煤工作面下的信道衰落主要由式 (2) 的参数α和σ决定,将信道模型选择室内的Shadowing模型,且α和σ假设参照文献[23].通信频率为2.4 GHz, α=2.0~6.0, σ=1~8 dB, ηamp=0.8, 传感器节点初始能量为5.0 J,Rb=54 Mbit/s,W=1 030 kHz;此外,PAPP_T=0.003 63 J/s, PAPP_R=0.011 13 J/s, PAPP_S=0.005 56 J/s;最小接受功率为5.92 pW, 感知功率为3.4 pW; pout_br=0.12, pout_start=0.01, pout_ts=0.05.

5.1 参数β的选取β参数为LEACH-CL簇首选举策略中引入两个参考因子的权重系数,它决定了剩余能量比值因子和信道效率因子在阈值中所占的比重,通过对它们在[0, 1]之间以0.05个单位为间隔取值,以网络首个节点死亡时间为判断标准,获得21组数据通过曲线拟合绘制出图 5中实线,发现β在0.5与0.6之间时网络生命期最大.针对β在[0, 1]时的不同取值,以网络数据数据包平均接受率为判断标准,发现β在0.8和[0.5, 0.6]时出现拐点,这说明此两处的取值对网络的数据接受率起到重要作用.综合考虑,参数最终设定为0.55时较为理想.

|

图 5 网络存活时间和包接收率随β变化的趋势 Figure 5 Impact of β on network performance |

针对簇首的生成情况,仿真实验选取120个分布节点,在首个节点死亡前,抽取100轮数据进行统计. 图 6给出4种协议下簇首生成数的比较,发现传统LEACH算法,簇首生成数目非常分散,波动较大. ALEACH算法引入剩余能量作为参考,一定程度上好与LEACH算法,但相比较LEACH-SWDN和LEACH-CL还是比较分散,这是因为LEACH和ALEACH都是采用随机生成数与阈值比较生成簇首,而LEACH-SWDN和LEACH-CL算法中对生成簇首的期望值进行了设计,所以LEACH-SWDN和LEACH-CL生成簇首数相对集中,50%以上都集中在期望值6上.

|

图 6 生成簇首数的统计比较 Figure 6 Comparison for the statistics of the number of CHs formed |

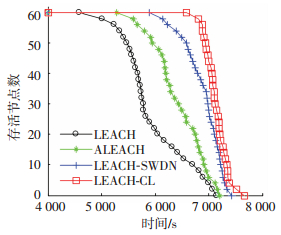

图 7为网络的生命周期比较图,不难发现,LEACH-CL效果最优,无论是在首个节点死亡时间,还是首个节点死亡后,网络内节点死亡的时间斜率上,LEACH-CL协议都要好与其他3个协议.在网络生命期上,因为ALEACH协议引入能量因子使得其网络能效优于LEACH协议,而LEACH-SWDN在前两种协议的基础上,设计稳定的簇首生成期望值,使得每轮时间之间网络能耗相对均衡,但是根据最佳数簇首数的原理,在网内首个节点死亡后,LEACH-SWDN协议并没有跟随存活节点总数的变化而变化,其固定其簇首数不再遵循最佳数簇首数的原理. LEACH-CL协议一方面从最佳簇首数遵循网内存活节点的变化,另一方面在簇首选择时采用最佳信道和能量作为参考因子使得能量较高和信道较好的节点成为簇首.能量因子起到均衡网络能耗均衡,避免能量“空洞”现象,而信道效率因子使得担任重要较色的簇首节点稳定传输数据,避免因信号不稳定而出现重传和提高发射功率,减少非正常数据传输造成的能量消耗.

|

图 7 网络生命期对比 Figure 7 Number of nodes still alive vs. the time |

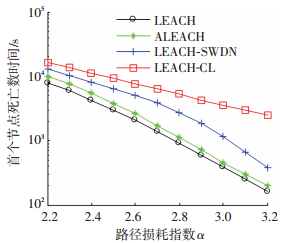

图 8给出不同路径损耗指数下的四种协议的网络首个节点死亡情况,从4条曲线的线性变化来看LEACH-CL协议明显优于其他3种,尤其是随着路径损耗指数的增长,其优越性更好的体现出来,这正是LEACH-CL协议中将通信损耗作为簇首选举和成员节点选择簇集时的参考依据的优势体现.

|

图 8 不同衰减指数下的网络首个节点死亡情况 Figure 8 Round when the first node dies vs. α |

LEACH-SWDN协议最大的贡献是稳定了网络簇首节点数,一定程度上网络拓扑结构,其丢包情况也有所缓解.从图 9中可以看出,LEACH-CL协议中信道效率因子的引入,改变了仅从稳定簇首生成数对丢包率的影响.在稳定簇首生成数的基础上,对簇首节点底层信道状况也有所考虑,这受益于跨层设计技术将物理层和MAC层的相关信息提供给网络层,使得改进后的网络层对数据送达率的提高有所促进.

|

图 9 不同节点数下的丢包率情况 Figure 9 Packet loss ratio vs. different number of nodes |

1) 针对井下采煤工作面的信道衰落的时变特征,应用跨层设计的思想,从物理层和MAC层选取能够集中体现网络信道变化特征的信息,通过管理控制帧的交互,在网络成簇算法的指导下设计一种抗信道衰落的成簇协议.

2) 通过功率补偿使得CMFM-WSN系统更加适应采煤工作面这一特殊应用场景. LEACH-CL协议网络拓扑比较稳定,适应井下环境的复杂多变特征,在延长网络生命,提高数据传输率上具有显著的效果. CMFM-WSN系统的研究中网络性能受到上下各层的影响,跨层技术的应用也比较广泛,但其各层间的约束关系也不容忽视,为了更加有效的保障CMFM-WSN系统的可靠性,可在信道衰落环境下的无线多媒体传感器网络上进一步研究,为实现采煤工作面的无人开采提供技术支持.

| [1] |

蒋文贤, 程光. 无线传感器网络能效模型的量化评价与优化[J].

哈尔滨工业大学学报, 2014, 46(5): 87-94.

JIANG Wenxian, CHENG Guang. Optimization and quantitative evaluation mechanism of energy efficiency model on wireless sensor networks[J]. Journal of Harbin institute of Technology, 2014, 46(5): 87-94. DOI: 10.11918/j.issn.0367-6234.2014.05.014 |

| [2] | LIU Xuxun. A survey on clustering routing protocols in wireless sensor networks[J]. Sensors, 2012, 12(8): 11113-11153. DOI: 10.3390/s120811113 |

| [3] | SINGH S P, SHARMA S C. A survey on cluster based routing protocols in wireless sensor networks[J]. Procedia Computer Science, 2015, 45(18): 687-695. DOI: 10.1016/j.procs.2015.03.133 |

| [4] | HEINZELMAN W B, CHANDRAKASAN A P, BALAKRISHNAN H. An application-specific protocol architecture for wireless microsensor networks[J]. IEEE Transactions on Wireless Communications, 2002, 1(4): 660-670. DOI: 10.1109/twc.2002.804190 |

| [5] | ALI M S, DEY T, BISWAS R. ALEACH: advanced leach routing protocol for wireless microsensor networks[C]// International Conference on Electrical and Computer Engineering 2008. Dhaka: IEEE, 2008:909-914. DOI:10.1109/icece.2008.4769341. |

| [6] | RAN Ge, ZHANG Huazhong, GONG Shulan. Improving on LEACH protocol of wireless sensor networks using fuzzy logic[J]. Journal of Information & Computational Science, 2010, 7(3): 767-775. |

| [7] | ABDULSALAM H M, KAMEL L K. W-LEACH: weighted low energy adaptive clustering hierarchy aggregation algorithm for data streams in wireless sensor networks[C]// Proceedings of the 2010 IEEE International Conference on Data Mining Workshops. Sydney: IEEE Computer Society, 2010:1-8. DOI:10.1109/icdmw.2010.28. |

| [8] | WANG Aimin, YANG Dailiang, SUN Dayang. A clustering algorithm based on energy information and cluster heads expectation for wireless sensor networks[J]. Computers & Electrical Engineering, 2012, 38(3): 662-671. DOI: 10.1016/j.compeleceng.2011.11.017 |

| [9] | LINDSEY S, RAGHAVENDRA C, SIVALINGAM K M. Data gathering algorithms in sensor networks using energy metrics[J]. IEEE Transactions on Parallel & Distributed Systems, 2002, 13(9): 924-935. DOI: 10.1109/tpds.2002.1036066 |

| [10] | WEI Dali, JIN Yichao, VURAL S, et al. An energy-efficient clustering solution for wireless sensor networks[J]. IEEE Transactions on Wireless Communications, 2011, 10(11): 3973-3983. DOI: 10.1109/twc.2011.092011.110717 |

| [11] | LONG Chengzhi, LIAO Sha, ZOU Xu, et al. An improved LEACH multi-hop routing protocol based on intelligent ant colony algorithm for wireless sensor networks[J]. Journal of Information & Computational Science, 2014, 11(8): 2747-2757. DOI: 10.12733/jics20103577 |

| [12] | TSENG C C, CHEN K C. Layerless design of a power-efficient clustering algorithm for wireless ad hoc networks under fading[J]. Wireless Personal Communications, 2008, 44(1): 3-26. DOI: 10.1007/s11277-007-9384-y |

| [13] |

樊启高. 综采工作面"三机"控制中设备定位及任务协调研究[D]. 徐州: 中国矿业大学, 2013.

FAN Qigao. Study onequipments positioning and task coordination for three machines controlling on the mechanized mining face[D]. Xuzhou: China University of Mining and Technology, 2013. |

| [14] |

张会清, 任明荣, 范青武, 等. 矩形隧道内菲涅尔区及障碍物对电波传播影响[J].

电波科学学报, 2007, 22: 200-202.

ZHANG Huiqing, REN Mingrong, FAN Qingwu, et al. Effection on wave propagation forfresnel zone and obstacles underground tunnel[J]. Chinese Journal of Radio Science, 2007, 22: 200-202. |

| [15] |

周莉娟, 陈光柱, 罗成名. 采煤工作面无线传感器网络的无线通信信道建模[J].

传感技术学报, 2010, 23(5): 722-726.

ZHOU Lijuan, CHEN Guangzhu, LUO Chengming. Wirelesschannel modeling in underground coal face wireless sensor network[J]. Chinese Journal of Sensors and Actuators, 2010, 23(5): 722-726. |

| [16] | ZUNIGA M, KRISHNAMACHARI B. Analyzing the transitional region in low power wireless links[C]//2004 First Annual IEEE Communications Society Conference on Sensor and Ad Hoc Communications and Networks.[S.l.]:IEEE, 2004:517-526. DOI:10.1109/sahcn.2004.1381954. |

| [17] | WANG Bang, LIM H B, MA Di, et al. The hop count shift problem and its impacts on protocol design in wireless ad hoc networks[J]. Telecommunication Systems, 2010, 44(1/2): 49-60. DOI: 10.1007/s11235-009-9221-6 |

| [18] |

官骏鸣, 陆阳, 盛锋, 等. 基于节点接入能力的ad hoc网络按需路由协议[J].

通信学报, 2007, 28(10): 32-37.

GUAN Junming, LU Yang, SHENG Feng, et al. On-demand routing protocol based on node's capacity of access to medium for ad hoc networks[J]. Journal on Communications, 2007, 28(10): 32-37. DOI: 10.3321/j.issn:1000-436x.2007.10.005 |

| [19] | ZHU Hua, LI Ming, CHLAMTAC I, et al. A survey of quality of service in IEEE 802.11 networks[J]. Wireless Communications IEEE, 2004, 11(4): 6-14. DOI: 10.1109/mwc.2004.1325887 |

| [20] | CHATZIMISIOS P, VITSAS V, BOUCOUVALAS A C. Throughput and delay analysis of IEEE 802.11 protocol[C]// 2002 IEEE 5th International Workshop on Networked Appliances. Liverpool: IEEE, 2002:168-174. DOI:10.1109/iwna.2002.1241355. |

| [21] | GUNES M, HECKER M, BOUAZIZI I. Influence of adaptive RTS/CTS retransmissions on TCP in wireless and ad-hoc networks[C]// Proc IEEE Symp Computer and Communications 2003. Antalya:IEEE Computer Society, 2003: 855-860. DOI:10.1109/iscc.2003.1214224. |

| [22] | ZHAO Yi, ADVE R, LIM T J. Outage probability at arbitrary SNR in cooperative diversity networks[J]. Communications Letters IEEE, 2005, 9(8): 700-702. DOI: 10.1109/lcomm.2005.1496587 |

| [23] | FOROOSHANI A E, BASHIR S, MICHELSON D G, et al. A survey of wireless communications and propagation modeling in underground mines[J]. IEEE Communications Surveys & Tutorials, 2013, 15(15): 1524-1545. DOI: 10.1109/surv.2013.031413.00130 |

2017, Vol. 49

2017, Vol. 49